8 способов, которыми хакеры узнают пароли, ПИН-коды банковских карт и личные данные

Развитие цифровых технологий привело к тому, что все больше людей осуществляют операции через интернет. Этим активно пользуются злоумышленники. Чтобы защититься от цифровых преступников, необходимо знать, откуда хакеры могут узнать наши пароли, банковские карточки и личные данные.

личных сообщений; массовой онлайн-рассылки с привлекательными приложениями; при скачивании непроверенных файлов из интернета и другими способами.

Вирусы содержат, в основном, файлы с расширениями .exe. Однако мошенники научились прятать вредоносные программы в архивах.

Злоумышленники с целью распространения вирусов нередко взламывают страницы в социальных сетях пользователей. После этого, маскируясь под реального человека, просят друзей последнего выполнить определенную операцию (перейти на сайт для голосования, скачать файл и так далее). В результате вирус попадает на компьютер «жертвы», откуда скачивает необходимую информацию, в том числе и пароли с данными о банковских картах.

Основная сложность в «поимке» подобных вредоносных программ заключается в том, что антивирусы не «видят» такие файлы или процессы. А сами вирусы скрываются в папках, в которые не попадают исполняемые приложения.

Такие вредоносные программы должны сначала попасть на смартфон или планшет. После загрузки троян запускает сканирование операционной системы, чтобы найти установленные банковские приложения. Как только вирус находит такую программу, то автоматически генерирует соответствующую страницу, идентичную официальной. То есть после запуска банковского приложения на экране появляется окно, созданное трояном.

Если пользователь не замечает подмены, то все данные, введенные владельцем телефона, отправляются злоумышленникам. Однако для успешной кражи информации необходимо, чтобы «жертва» разрешила доступ вредоносной программе к SMS. Без этого злоумышленник не сможет получить код, который открывает страницу банковского приложения и доступ к личным финансам пользователя.

В подобных случаях сложно распознать действия злоумышленников, так как e-mail действующий. Нередко мошенники обращаются к потенциальной жертве по имени, что повышает доверие пользователей к полученным сообщениям.

Для защиты личных данных от подобных схем рекомендуется не обращать внимания на выгодные предложения и проверять полученную информацию, прежде чем переходить по ссылке.

Снизить риски в данном случае можно, если установить более эффективный антивирус и при входе на сайты с личными финансами использовать двухфакторную верификацию. Последняя снижает эффективность клавиатурного шпиона.

Также эта схема может быть реализована посредством отправки кэша DNS для подмены настоящего сайта поддельным. То есть, переходя на площадку банка, «жертва» автоматически попадает на ресурс злоумышленника.

Для защиты от таких способов мошенничества нужно:

избегать входа на сайты с личными данными, используя незащищенные сети; перед вводом данных проверять наличие в адресной строке HTTPS; переходить на сайты с личной информацией, используя VPS.

Последний вариант актуален, когда человек для онлайн-банкинга использует незащищенную сеть.

Вирусы трояны

Рассылка вирусных приложений считается наиболее популярным способом воровства личных данных пользователей. Потенциальные жертвы получают «зараженные» программы путем:личных сообщений; массовой онлайн-рассылки с привлекательными приложениями; при скачивании непроверенных файлов из интернета и другими способами.

Вирусы содержат, в основном, файлы с расширениями .exe. Однако мошенники научились прятать вредоносные программы в архивах.

Злоумышленники с целью распространения вирусов нередко взламывают страницы в социальных сетях пользователей. После этого, маскируясь под реального человека, просят друзей последнего выполнить определенную операцию (перейти на сайт для голосования, скачать файл и так далее). В результате вирус попадает на компьютер «жертвы», откуда скачивает необходимую информацию, в том числе и пароли с данными о банковских картах.

Основная сложность в «поимке» подобных вредоносных программ заключается в том, что антивирусы не «видят» такие файлы или процессы. А сами вирусы скрываются в папках, в которые не попадают исполняемые приложения.

Поддельная копия официального приложения

Данный способ незаконного сбора личной информации также пользуется популярностью. Мошенники, в частности, нередко создают копии приложений для онлайн-банкинга. Такие программы имеют тот же интерфейс, внешний вид и другие характеристики, что и оригинальные. То есть подделку отличить можно только при внимательном рассмотрении двух приложений.Перехват работы приложения

Этот способ кражи личных данных применяется реже, так как требует большей профессиональной подготовки от мошенников и занимает много времени. Чтобы перехватить работу приложения (в частности, применяется в отношении официальных банковских программ), злоумышленники создают специальные трояны.

Такие вредоносные программы должны сначала попасть на смартфон или планшет. После загрузки троян запускает сканирование операционной системы, чтобы найти установленные банковские приложения. Как только вирус находит такую программу, то автоматически генерирует соответствующую страницу, идентичную официальной. То есть после запуска банковского приложения на экране появляется окно, созданное трояном.

Если пользователь не замечает подмены, то все данные, введенные владельцем телефона, отправляются злоумышленникам. Однако для успешной кражи информации необходимо, чтобы «жертва» разрешила доступ вредоносной программе к SMS. Без этого злоумышленник не сможет получить код, который открывает страницу банковского приложения и доступ к личным финансам пользователя.

Фишинг

Частично понятие фишинга было рассмотрено ранее. Данный термин скрывает в себе практику массовой отправки ссылок на вредоносные сайты. Причем мошенники, в основном, используют для этого почтовые адреса известных компаний либо шифруются под последние.

В подобных случаях сложно распознать действия злоумышленников, так как e-mail действующий. Нередко мошенники обращаются к потенциальной жертве по имени, что повышает доверие пользователей к полученным сообщениям.

Для защиты личных данных от подобных схем рекомендуется не обращать внимания на выгодные предложения и проверять полученную информацию, прежде чем переходить по ссылке.

Клавиатурные шпионы

Злоумышленники могут использовать специальные программы, которые считывают информацию, вводимую с клавиатуры. Подобные приложения также сложно выявить. Эти программы не находят популярные антивирусы. В результате вводимая пользователем информация о логине и пароле, которые открывают доступ к личному кабинету в онлайн-банке, попадают к мошенникам.

Снизить риски в данном случае можно, если установить более эффективный антивирус и при входе на сайты с личными финансами использовать двухфакторную верификацию. Последняя снижает эффективность клавиатурного шпиона.

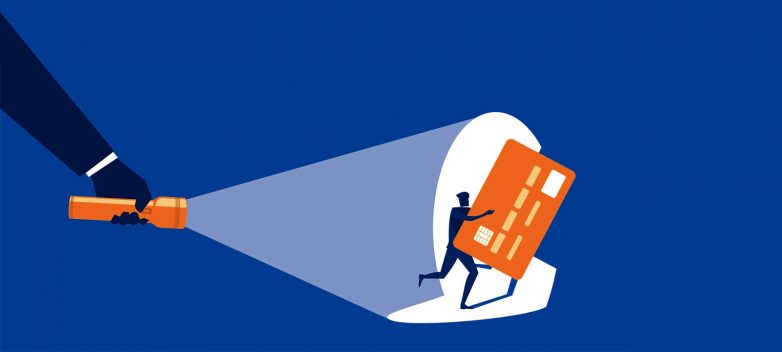

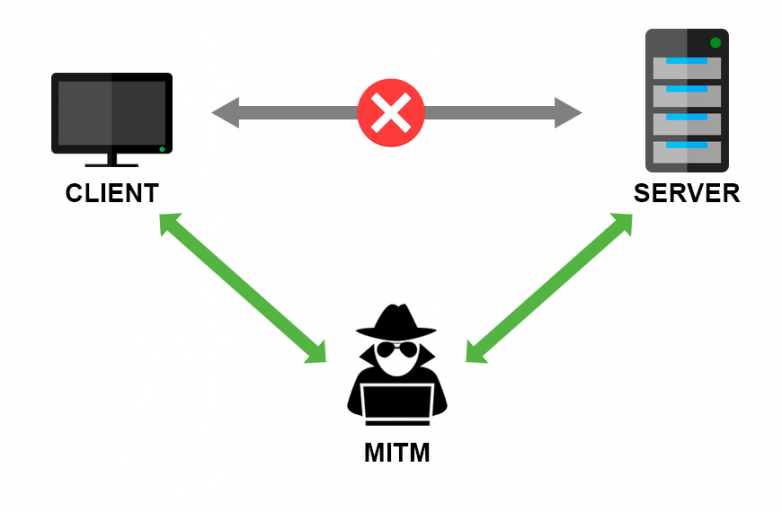

Атака «человек посередине»

Данный способ мошенничества, известный как MITM-атака, предполагает наличие посредника между пользователем и банком. Этот «человек посредине» мониторит информацию, которая проходит через незащищенный сервер. Данные, открывающие доступ к личным финансам, в подобных случаях попадают к мошеннику при помощи сниффинга.

Также эта схема может быть реализована посредством отправки кэша DNS для подмены настоящего сайта поддельным. То есть, переходя на площадку банка, «жертва» автоматически попадает на ресурс злоумышленника.

Для защиты от таких способов мошенничества нужно:

избегать входа на сайты с личными данными, используя незащищенные сети; перед вводом данных проверять наличие в адресной строке HTTPS; переходить на сайты с личной информацией, используя VPS.

Последний вариант актуален, когда человек для онлайн-банкинга использует незащищенную сеть.

Подмена SIM-карты

В связи с тем, что для входа на большинство сайтов, содержащих конфиденциальную информацию и открывающих доступ к деньгам людей, используется верификация через SMS-сообщения, злоумышленники научились подменять SIM. Для этого мошенники связываются как бы от имени владельца и сообщают об утрате карты. Если информация, предоставленная злоумышленником, убедит оператора, то тот поменяет SIM на новую.

Социальная инженерия

Этот вариант также был частично рассмотрен ранее. Злоумышленники для кражи личной информации взламывают аккаунт в социальной сети. Затем делают рассылку друзьям жертвы с просьбой перейти на фишинговый сайт. Этот метод эффективен из-за доверчивости людей. Те верят, что сообщения рассылает реальный человек. Поэтому часто выполняют просьбы мошенников.

Только зарегистрированные и авторизованные пользователи могут оставлять комментарии.